В этой статье мы узнаем, как защитить ваши бизнес-данные с помощью принудительного шифрования USB Endpoint Protector.

USB устройства хранения данных (универсальная последовательная шина) — портативные, популярные, и удобно. Он хранит данные и позволяет нам передавать данные между компьютерами. Просто подключите его к USB-порту, скопируйте необходимые данные и извлеките USB-накопитель из порта. Основным недостатком USB-накопителей является угроза, которую они представляют для ваших данных из-за слабой безопасности в виде шифрования.

Данные могут быть легко потеряны при передаче. В настоящее время кражи данных и утечка данных довольно распространены.

Политика BYOD: Во многих компаниях действует политика «Принеси свое собственное устройство» (BYOD), согласно которой сотрудники приносят свои USB-устройства и подключают их к компьютерам компании.

COVID-19: Всемирная организация здравоохранения объявила COVID-19 пандемией. COVID-19 оказал существенное влияние на то, как все жили и работали. Компании по всему миру призывают своих сотрудников работать из дома, чтобы защитить свое здоровье и остановить распространение вируса.

Когда мы работаем дома, мы используем устройства за пределами наших компьютерных сетей.

Иногда даже простые ошибки приводят к огромной потере данных.

Шифрование USB-устройств важно для повышения безопасности процесса передачи данных. Правильный уровень шифрования может стать решающим фактором между защищенным файлом и утечкой данных.

Что такое USB-шифрование?

Проще говоря, USB-шифрование — это форма шифрования данных, которая позволяет защитить ваши личные данные с помощью пароля или ключа шифрования. Вся личная информация, а также компьютерный код, хранящийся на USB-накопителе, не могут быть прочитаны кем-либо еще без соответствующего ключа. Вот почему вам следует приобрести подходящее программное обеспечение для этой работы.

Зачем необходимо USB-шифрование?< /h2>

Все просто: хакеры стали очень умными. Они знают, как проникнуть в ваш компьютер за считанные минуты, а также знают, как манипулировать хранящейся информацией. В результате они могут легко получить доступ ко всем вашим личным данным и воспользоваться всем, что вы не хотели раскрывать.

Итак, если вы беспокоитесь о краже личных данных или о том, что люди получат доступ вашей информации, поскольку вы случайно удалили файлы, вам следует изучить USB-шифрование.

Дело в том, что ваши данные очень важны. Поэтому обязательно найдите время, чтобы узнать больше о шифровании USB и о том, как оно может помочь защитить ваши данные.

Имейте в виду, что ваша информация ценна. Поэтому никогда не делайте ошибку, оставляя их уязвимыми.

Компаниям также следует осознавать, что существует множество различных способов, которыми ваши данные могут стать уязвимыми для недобросовестных лиц. Некоторые из них включают трояны, черви, вредоносные программы и даже более изощренные формы вторжений.

Чтобы защитить вашу информацию от посторонних глаз, вам следует рассмотреть возможность использования принудительного шифрования от Endpoint Protector. >

Это простой способ обеспечить безопасность ваших личных данных на вашем компьютере.

Что такое принудительное шифрование USB ?

Шифрование шифрует передаваемые данные в нечитаемый для человека формат, что предотвращает несанкционированный доступ к информации на USB-устройствах. Только авторизованные пользователи (то есть пользователи с ключом шифрования) могут получить доступ к данным на этих устройствах.

Защита ваших бизнес-данных с помощью шифрования важна с точки зрения безопасности и соответствия требованиям.

Принудительное шифрование — это один из модулей Endpoint Protector, который используется для автоматического шифрования USB. Он обеспечивает безопасность ваших данных не только на жестких дисках, но и на съемных устройствах, таких как USB.

Это программный инструмент, предназначенный для шифрования ваших данных перед их отправкой по USB-кабелю или на другой компьютер. Использование принудительного шифрования гарантирует безопасность ваших данных, даже если несколько устройств потенциально могут получить доступ к вашим данным.

< strong>Особенности принудительного шифрования

Столкнувшись со все более строгими правилами безопасности данных, а также с опасностью кибератак, большие и малые предприятия в последнее время сделали информационную безопасность своим высоким приоритетом. Однако, инвестируя в комплексные стратегии защиты данных в сетях своих компаний, они часто упускают из виду один из крупнейших источников потоков данных: данные в пути.

Большинство файлов данных, которые люди хранят на своих дисках, часто являются конфиденциальными. Вот почему очень важно защитить информацию, которую вы переносите или отправляете. Кроме того, если ваши данные легко читаются, хакеры также могут легко получить к ним доступ. Здесь в игру вступает шифрование.

В современном деловом мире работники часто путешествуют по работе, регулярно посещают встречи, на которых им предстоит проводить презентации и семинары, на которых выставляют свою продукцию для привлечения новых клиентов. Эти ситуации подразумевают, что устройства находятся в движении, в беспокойной, переполненной среде, что выходит за рамки безопасности сети компании. Единственное, что стоит между организацией и потерей информации, — это малейшее отвлечение внимания.

Принудительное шифрование Endpoint Protector гарантирует, что любые данные компании, скопированные на USB-устройства, будут автоматически зашифрованы с помощью одобренного правительством США 256-битного шифрования AES CBC.

Вот некоторые особенности принудительного шифрования:

#1. Межплатформенные возможности

- В настоящее время компании редко используют только одну ОС во всей компании. Будь то руководители, дизайнеры или специалисты по маркетингу, использующие Mac или Windows, компаниям необходимы кроссплатформенные решения. Вот почему компаниям необходимо искать кроссплатформенные решения для защиты данных в пути.

- Мало того, он предлагает различные функции для обеих операционных систем. Администраторы также могут контролировать его установку и настройки с одной и той же панели управления, независимо от того, какую ОС они используют.

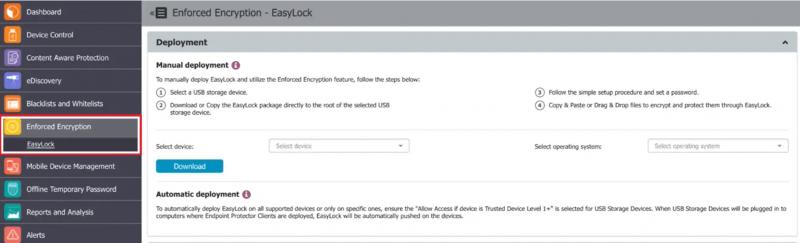

#<сильный>2. Автоматическое и ручное развертывание.

- Endpoint Protector предлагает простой в использовании и интуитивно понятный интерфейс.

- Администраторы могут автоматически развертывать EasyLock с панели управления Endpoint Protector.

- Благодаря простому интерфейсу перетаскивания файлы можно легко копировать в клиент EasyLock, установленный в корне устройства, и из него.

- Пользователи и администраторы также могут выполнить установку вручную. Они могут загрузить клиент EasyLock, скопировать его на USB-устройство и запустить из корня. <ли>Благодаря обширным функциям безопасности эти файлы ручной установки можно использовать только один раз. Для каждой установки необходимо загружать новый файл.

#3. Сложные пароли

- Администраторы могут применять правила надежных паролей, чтобы обеспечить безопасность данных на USB-устройствах после их шифрования. <ли>Длина пароля, минимальное количество прописных и строчных букв, специальных символов и цифр, допустимый предел для неправильных паролей и т. д. могут контролироваться администратором.

- Настройка сложных паролей позволяет администраторам указывать обязательную длину паролей и стандарты их состав.

- Они могли выбрать минимальное количество прописных и строчных букв, специальных символов и цифр. Они также могут установить период действия для получения пароля и количество попыток, которые пользователь должен ввести правильно.

#4. Удаленный сброс паролей и устройств

- Администраторы могут удаленно управлять USB-устройствами, на которых установлен EasyLock. С их помощью они могли отправлять пользователям сообщения и сбрасывать пароли, если они были скомпрометированы или забыты.

- USB-устройства также можно фильтровать удаленно, перезагрузив устройство, эффективно удалив клиент EasyLock и все зашифрованные файлы.

< h3 class=wp-block-heading id=h-5-file-tracing>#5. Отслеживание файлов

- EasyLock также поставляется с альтернативой отслеживания файлов. После включения этот атрибут записывает и регистрирует всю информацию, передаваемую на устройства и с них с помощью EasyLock.

- Журналы будут отправляться на сервер Endpoint Protector, когда устройство подключается к компьютеру с помощью установленного клиента Endpoint Protector.

- Он также работает в автономном режиме. EasyLock может хранить журналы локально в зашифрованном формате на устройстве до тех пор, пока оно не будет подключено к компьютеру с установленным клиентом Endpoint Protect.

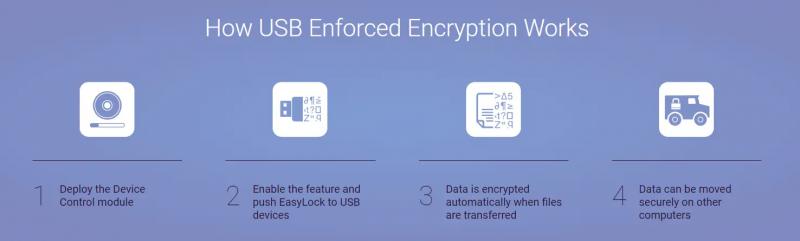

Как работает принудительное шифрование USB?

Источник: Endpoint Protector

- Разверните модуль управления устройствами в Endpoint Protector.

- Включите эту функцию и нажмите EasyLock, чтобы USB-устройства.

- Данные шифруются автоматически при передаче файлов на другое устройство.

- Данные можно безопасно перемещать на другие компьютеры.

Концепция TrustedDevice

TrustedDevice — это инновационная технология в среде защиты конечных точек. Он предназначен для объединения предотвращения потери данных на конечных точках с шифрованием на уровне устройства для повышения уровня безопасности данных.

Речь идет о непреднамеренной ошибке сотрудника, которая привела к утечке данных. Каждый день в новостях появляются истории о потерянных ноутбуках или мобильных устройствах хранения данных, из-за которых раскрываются медицинские записи, номера социального страхования, финансовые, платежные данные или данные счетов миллионов людей. <р>Технология TrustedDevices интегрирована с Endpoint Protector, решениями Data Loss Prevention и EasyLock, чтобы обеспечить гораздо лучший контроль над устройствами и соблюдение политик для данных на конечных точках. Он позволит легко обеспечить поддержку распространения конфиденциальной информации внутри и за пределами сети компании.

TrustedDevices – 4 уровня безопасности >

Уровень 1

Он обеспечивает безопасность для малого бизнеса и предприятий с упором на программное шифрование для безопасности данных. Любой USB-накопитель можно превратить в TrustedDevice уровня 1 с помощью EasyLock.

Уровня 2

Он предлагает средний уровень безопасности с защитой биометрических данных или расширенным программным шифрованием данных, а также включает в себя зашифрованные устройства FileVault.

Уровень 3

Он обеспечивает высокий уровень безопасности с надежным аппаратным шифрованием, обязательным для защиты конфиденциальных корпоративных данных в соответствии с такими нормативными требованиями, как SOX, HIPAA, GLBA, PIPED, DPA или PCI 95/46. /EC.

Уровень 4

Он обеспечивает максимальную безопасность для использования военными, правительственными и даже секретными агентствами. Для защиты данных он использует надежное аппаратное шифрование.

Типичный сценарий предполагает развертывание клиента Endpoint Protector на конечной точке. Чтобы избежать потери или кражи данных, права устройства, скорее всего, будут настроены на блокировку практически любого USB-накопителя. <р>Если EasyLock в настоящее время находится на определенном устройстве, доступ к нему будет включен, поскольку любые скопированные файлы будут зашифрованы и защищены. TrustedDevice Level 1 подразумевает, что приложение EasyLock должно быть предварительно установлено на USB-накопителе, чтобы его можно было разрешить через Endpoint Protector.

Уровень TrustedDevice 1+ предполагает, что принудительное шифрование EasyLock также активировано и аккредитовано через Endpoint Protector. В этой ситуации EasyLock можно автоматически развернуть практически на любом USB-накопителе, который подключается к защищенной конечной точке (если не указано иное).

Если TrustedDevice не сможет получить авторизацию от Endpoint Protector, его никто не сможет использовать. Устройство будет заблокировано, и пользователь не сможет получить к нему доступ.

EasyLock с Endpoint Protector

Защита перемещаемых данных необходима, чтобы гарантировать отсутствие третьих лиц имеет доступ к конфиденциальной информации. Независимо от того, где хранятся данные — на USB-устройствах, компакт-дисках, DVD-дисках, в локальных папках, в облачных хранилищах — шифрование может быть лучшим решением в случае потери, потери или кражи устройства.

EasyLock от Endpoint Protector — это кроссплатформенная служба шифрования данных корпоративного уровня, предназначенная для обеспечения безопасности конфиденциальных бизнес-данных.

Она подходит для любого типа пользователей, от новичков до экспертов, от домашних пользователей до сотрудников международных компаний. .

EasyLock Enforced Encryption — это автономное приложение, которое защищает данные на USB-накопителях с помощью утвержденного правительством 256-битного шифрования AES в режиме CBC.

Это также доступно для локальных папок, компакт-дисков и DVD-дисков. и решения для облачного хранения данных.

Это программное обеспечение также позволяет идентифицировать USB-накопители в TrustedDevices 1+.

Этот модуль можно использовать только в сочетании с Endpoint Protector. Он предоставляет возможности принудительного шифрования для любого USB-накопителя, подключаемого к защищаемому компьютеру, а также удаленное управление этими устройствами (сброс паролей, отправка сообщений, сброс настроек устройств и т. д.)

Он предлагает интуитивно понятный интерфейс Drag & Drop. Благодаря этой функции файлы можно быстро копировать на устройство и с него, обеспечивая быстрый, безопасный и эффективный рабочий процесс.

Цены

Запросить цену для конечной точки Защитник. Вы также можете получить бесплатную демо-версию по запросу.

Преимущества принудительного шифрования USB Endpoint Protector

#1. Дополнительный уровень безопасности

Используя принудительное шифрование, пользователи могут передавать конфиденциальные данные только на закодированные портативные USB-накопители. Данные будут в безопасности, даже если устройство потеряно или украдено, благодаря зашифрованному месту, защищенному паролем.

#2. Соответствие нормативным требованиям

Многие отраслевые правила требуют, чтобы конфиденциальные данные были зашифрованы независимо от того, где они находятся. Принудительное шифрование обеспечивает соответствие стандартам HIPAA, PCI DSS, SOX и многим другим, обеспечивая безопасность USB-устройств.

#3. Предотвращение утечки данных

Программа Endpoint Protector будет улучшена в сочетании с функциями принудительного шифрования EasyLock, что обеспечит безопасность конфиденциальных данных и предотвратит утечку информации.

#4. Автоматическое развертывание с помощью TrustedDevice Level 1+

Если эта политика выбрана в программном обеспечении Endpoint Protector Device Control, эта политика автоматически развертывает EasyLock на любом USB-устройстве, подключенном к компьютерам, на которых установлен Endpoint Protector, упрощая работу ИТ-администратора.

#5. Непрерывность бизнеса

Снизьте риски потери данных, которые могут повлиять на бизнес из-за штрафов, судебных исков и негативного имиджа бренда. Позаботьтесь о своем предприятии, а не устраняйте последствия потери данных.

Вывод

Не удалось реализовать компанию Общее шифрование может привести к огромным финансовым потерям и потерям данных в бизнесе.

Принудительное шифрование EasyLock USB объединяет удобство и простоту использования в одном удобном пакете. Вы сможете защитить свои конфиденциальные данные простым нажатием кнопки из любого места. Самое лучшее в этом программном обеспечении — то, что оно обеспечивает полную защиту от нарушений безопасности USB, защищая вашу конфиденциальность, конфиденциальную информацию и личные данные.

TAG: qa